12306的“撞库”泄密事件

先照顾一下阅读不耐患者,叙述几个要点:

- 12306或者他们的员工没有直接泄露用户个人信息。

- 用户的登录名和密码是在别的乱七八糟的站点泄露的。

- 黑客拿别处搜集到的登录名和密码来试12306,凡登录成功的,就把用户个人信息偷走。

- 12306还应该再做改进,即使登录成功,也不应该把重要个人信息完整显示。

好了,阅读不耐患者可以走了,留下来的继续。

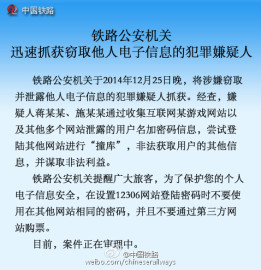

这次12306的信息泄露事件,警方声明的原因是“撞库”。这儿假设我们能相信警方的描述,在此基础上进行讨论。

如果不相信警方的声明,也不用读下去了,慢走不送,留下来的继续。

先说“撞库”这个词:我的A网站上用的帐户名/口令被人知道了,那人拿到B网站上来试,果然也登上去了,这就是“撞库”成功了。

好比我在12306上有一个订票帐户,登录名是qujiong©sina.com(“曲炯在新浪稻糠母”,举例而已,反正不是我的电邮),口令是piao1234(“票1234”,举例而已,万一登录成功,本人不负责任)。

如果我这个帐户单单在12306使用,那么我是很安全的,12306会把我的口令加密成一串乱七八糟的东东“zGx.13jd8eklwq”,记录在它的数据库里,谁看了这串密码都不知道我的口令是什么,连12306自己都不知道。只有登录的一瞬间,12306读到piao1234,加密出“zGx.13jd8eklwq”时,它才会允许号称自己是“qujiong©sina.com”的人进入系统,之后,piao1234又会被系统永远忘记。(关于加密和安全的讨论,可以参阅另一篇文章《“会报警”的取款机》)

但是,如果我在别的站点注册,使用了和12306上一样的帐户和口令,而那个站点本身的节操比12306欠缺很多——比如说,用原文、而非加密密码来存放口令——那么我的12306帐户也不安全了。

好比说,我在一个约炮站点注册了,帐户还是qujiong©sina.com,口令还是piao1234(这次的意思是“嫖1234”),那个站点根本不把这个口令加密,而是直接存放原文。这家约炮站点的站长也不太有节操,轻轻易易就把一万个用户的帐户/口令,一块钱一个,卖出给黑客了(甚至他自己就是黑客)。

那么黑客就可以用这套帐户/口令来试验其它站点,12306、淘宝、支付宝、新浪微博……什么的,都可能是牺牲品。这个虽然算是误打误撞、但成功率可能不低(人们一般懒得到处使用不同的帐户/口令)。这个过程就是“撞库”。

进入12306的站点后,黑客就可以把用户的私人信息:手机号码、身份证号什么的,抓下来了。

事情描述完毕。

责任方是谁?

- 黑客是违法犯罪行为,首当其冲。

- 无良站长使用明码存储用户口令,难辞其咎。

- 用户自己不小心,在风险大的站点上竟敢使用和知名网站——特别是和财产相关的站点——相同的帐户/口令对。

- 12306虽然也算是被害者,但它轻易地相信了“登录者就是用户本人”,把用户的身份证号、手机号码这些私人信息完整显示,也应该负有责任,可以并必须改进站点设计。

关于这一点,负责任的网站,以支付宝为例,你登录进去之后,查看个人信息,自己的身份证、手机号码都不会完整显示,而是123**********456这样的格式,这就是有良心的站点。